Cyberangriffe auf Unternehmen und die Infrastruktur von Staaten nehmen zu. Die Hochschulen haben reagiert und bieten immer mehr Studiengänge zu IT-Security.

Studienreport IT-Security

Ein brennendes Problem

Am 24. Februar 2022 begann der Ukraine-Krieg mit dem Einmarsch russischer Truppen, der von Raketenangriffen flankiert wurde. Seither wehren sich die Ukrainer mit dem Mut der Verzweiflung gegen den völkerrechtswidrigen Angriff. Die blanke Vernichtungswut und die schweren Kriegsverbrechen der Russen — wie der gezielte Beschuss von Krankenhäusern und die Hinrichtung hunderter Zivilisten in Butscha — können sie aber nicht verhindern.

Eigentlich begann der Ukraine-Krieg jedoch schon viel früher. Schon seit 2014, verstärkt noch seit Frühjahr 2021, lancieren russische Hackergruppen Cyberangriffe gegen ukrainische Ziele, schreibt Microsoft Ende April in einem Sicherheitsbericht zur Ukraine. Nach der Invasion Ende Februar nahmen die virtuellen Attacken demnach nochmals zu. Verantwortlich für diese Cyberangriffe sind laut Microsoft mindestens sechs Gruppen, die dem russischen Staat zugeordnet werden. Sie nennen sich unter anderem „Sandworm“ und „Snake“ und handeln im Auftrag der russischen Geheimdienste FSB, SWR und GRU.

So sollen die Stromausfälle in der Ukraine von 2015 und 2016 auf das Konto von „Sandworm“ gehen. „Cozy Bear“ soll seit Mitte letzten Jahres versucht haben, in die Netzwerke mehrerer Nato-Staaten einzudringen. Seit Beginn des russischen Einmarschs griffen die Hacker ukrainische Medienunternehmen, Behörden, das Landwirtschaftsministerium, Energieversorger, Logistik- und Telekommunikationsunternehmen an.

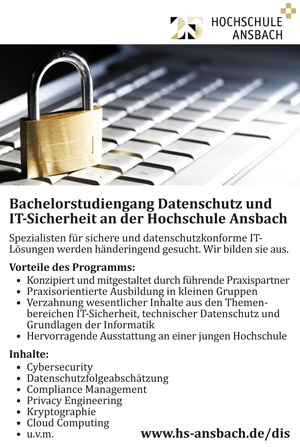

Wegen der vielen Hackerangriffe rangiert IT-Security bei vielen Unternehmen ganz oben auf der Prioritätenliste. Wer hier seine berufliche Zukunft sieht, liegt mit dem Bachelorstudiengang „Datenschutz und IT-Sicherheit“ der Hochschule Ansbach genau richtig. Prof. Wolf Knüpffer sagt, was ihn auszeichnet. Weiter ...

Wegen der vielen Hackerangriffe rangiert IT-Security bei vielen Unternehmen ganz oben auf der Prioritätenliste. Wer hier seine berufliche Zukunft sieht, liegt mit dem Bachelorstudiengang „Datenschutz und IT-Sicherheit“ der Hochschule Ansbach genau richtig. Prof. Wolf Knüpffer sagt, was ihn auszeichnet. Weiter ...

Der Cyberwar ist also in vollem Gang. Und es wird zurückgehackt: So knöpfen sich Hacktivisten, etwa von der Anonymous-Gruppe, regelmäßig russische Ziele vor, etwa Behörden, Banken, Medien und Energiekonzerne. Die selbsternannte „IT Army of the Ukraine“ versucht durch DDoS-Attacken (Distributed Denial of Service), den Kriegsverlauf zugunsten der Ukraine zu beeinflussen.

Der Cyberkrieg hat auch deutsche IT-Sicherheitsexperten alarmiert. So warnt das Bundesamt für Sicherheit in der Informationstechnik (BSI) vor verstärkten IT-Angriffen aus dem Osten. Die Bedrohungslage für deutsche Unternehmen hat das Amt bereits Mitte Februar auf die zweithöchste Warnstufe Orange hochgesetzt. Das BSI rät vor allem den Betreibern kritischer Infrastrukturen, auf mögliche russische Angriffe vorbereitet zu sein und beispielsweise Sicherungen aller relevanter Systeme anzulegen.

Nicht nur in Kriegszeiten ist die Sicherheit von IT-Systemen ein Riesenthema. In den letzten Jahren ist es immer größer geworden, weil die Hackerangriffe und das Ausmaß der Cyberkriminalität beträchtlich zunehmen. Bei der Telekom hat man genaue Zahlen dazu. So registriert die Sicherheitstochter des Konzerns, Telekom Security, rund 80 Mio. Angriffsversuche auf die Server des Konzerns — und zwar täglich. Vor sieben Jahren waren es „nur“ ein bis zwei Millionen pro Tag.

Als Hasso Plattner mit anderen SAP gründete, gab es kaum Cyberattacken. Heute sind sie alltäglich geworden. Kein Wunder, dass das Hasso-Plattner-Institut

in Potsdam den Masterstudiengang Cybersecurity anbietet. Mehr dazu im Interview mit Studiengangsleiter Prof. Christian Dörr. Weiter ...

Als Hasso Plattner mit anderen SAP gründete, gab es kaum Cyberattacken. Heute sind sie alltäglich geworden. Kein Wunder, dass das Hasso-Plattner-Institut

in Potsdam den Masterstudiengang Cybersecurity anbietet. Mehr dazu im Interview mit Studiengangsleiter Prof. Christian Dörr. Weiter ...

Dass die Gefährdungslage immer größer wird, hängt auch damit zusammen, dass es immer neue Angriffspunkte gibt, die von den Hackern konsequent ausgenutzt werden. Man denke nur an das Internet of Things (IoT): Viele der vernetzten Geräte aller Art — vom intelligenten Heizungsthermostaten über smarte Stromzähler bis zu vernetzten Produktionsanlagen — sind kaum gesichert. Auch das während der Corona-Pandemie weitverbreitete Homeoffice war und ist eine offene Flanke, weil die Computer der Heimarbeiter meist nicht so geschützt sind wie die IT-Systeme ihrer Arbeitgeber, womit sie besonders beliebte Ziele sind. Von dort kann man — gewissermaßen durch die Hintertür — in die Firmenserver eindringen.

Besonders brisant wird es, wenn Hacker die kritische Infrastruktur eines Landes ins Visier nehmen, zu der etwa die Energie- und Wasserversorgung, Telekommunikationsnetze, Verkehrswege, das Finanzsystem und das Gesundheitswesen zählen. Cyberangriffe können hier immense Schäden anrichten und im Extremfall ein ganzes Land zum Stillstand bringen. Das muss seit mehreren Wochen der mittelamerikanische Staat Costa Rica erleben, wo russische Hacker mit Ransomware fast die ganze staatliche Verwaltung lahmlegten. Mitte Mai war dann zu lesen, dass die Hackergruppe Conti, die hinter den Attacken steckt, sogar die Regierung stürzen will. Später hieß es, Conti würde sich auflösen. Einen kleinen Vorgeschmack darauf bot die Attacke auf eine wichtige Ölleitung im Osten der USA im vergangenen Jahr. Hacker hatten sie tagelang lahmgelegt.

Womit wir bei den Motiven der Cyberschurken sind. Den meisten geht es ganz banal um Geld. Weitverbreitet ist — wie bei dem Cyberangriff auf Costa Rica und die Ölpipeline — Erpressungssoftware, die durch eine Sicherheitslücke in die IT-Systeme geschmuggelt wird, um dort wichtige Daten zu verschlüsseln und unbrauchbar zu machen. Für die Entschlüsselung fordern die Hacker ein Lösegeld. Selbst wenn der Erpresste zahlt und die Daten wieder brauchbar sind, schlagen die Erpresser öfters mal erneut zu. Sie drohen, die Daten, die sie vorher kopiert haben, im Internet zu veröffentlichen oder der Konkurrenz zuzuspielen. Um das zu verhindern, müssen die Erpressten erneut zahlen.

Eine weitere Masche ist „Data Breach“: Hacker stehlen Daten, um sie anschließend zu Geld zu machen. Etwa erbeutete E-Mail-Adressen oder Handy-Nummern, die dann für Phishing-SMS missbraucht werden (Smishing). Auf diese Weise wird beispielsweise versucht, sorglose Empfänger auf Websites zu locken, wo die Zugangsdaten zu ihren Bankkonten oder andere sensible Informationen gekapert werden.

Datendiebstahl steht oft im Zusammenhang mit Wirtschaftsspionage: Unternehmen oder Staaten besorgen sich Informationen über Kunden, Produktdesigns, Vertriebswege oder Produktionspläne der Konkurrenz, die auch im Ausland sitzen kann, indem sie über das Internet in deren IT-Systeme eindringen.

Wie dringend das Thema IT-Security geworden ist, zeigt sich auch daran, dass die Hochschule der Bayerischen Wirtschaft (HDBW) in München und Bamberg ihren Voll- und Teilzeit-Masterstudiengang Cyber Security schon vor zwei Jahren vollständig auf digitale Unternehmenssicherheit ausgerichtet hat, erläutert Studiengangsleiterin Prof. Sabine Rathmayer. Weiter ...

Wie dringend das Thema IT-Security geworden ist, zeigt sich auch daran, dass die Hochschule der Bayerischen Wirtschaft (HDBW) in München und Bamberg ihren Voll- und Teilzeit-Masterstudiengang Cyber Security schon vor zwei Jahren vollständig auf digitale Unternehmenssicherheit ausgerichtet hat, erläutert Studiengangsleiterin Prof. Sabine Rathmayer. Weiter ...

Ein weiteres Motiv ist Sabotage. Hier ist die Bandbreite groß: Es können verantwortlungslose 15-Jährige sein, die Denial-of-Service-Angriffe gegen Server starten, um damit bei Gleichaltrigen angeben zu können. Am anderen Ende des Spektrums stehen von Regierungen angeheuerte IT-Experten, die in die Systeme fremder Staaten eindringen, um dort Schäden anzurichten oder Daten zu stehlen — wie die russischen Hacker in der Ukraine.

Wird versucht, auf demokratische Wahlen Einfluss zu nehmen, stecken meist Regierungen oder Geheimdienste autoritärer Staaten dahinter. So soll unter anderem die mit dem russischen Geheimdienst verbundene Hackergruppe „Fancy Bear“ für die Manipulation der Präsidentschaftswahlen 2016 in den USA verantwortlich gewesen sein. Russen sollen es auch gewesen sein, die beim Bundestags-Hack im Jahr 2015 in den Computer der Bundeskanzlerin eingedrungen sind und die Rechner von Abgeordneten mit Malware infizierten.

Durch den technologischen Fortschritt, die zunehmende Vernetzung und Digitalisierung ergeben sich immer mehr Gelegenheiten für Schurken aller Art, in IT-Systeme einzudringen. Zugleich nimmt der Bedarf an Fachleuten drastisch zu, die sich mit IT-Security auskennen und Systeme und Daten schützen können. Eine gute Nachricht für alle, die hier beruflich arbeiten wollen.

Im malerischen Stralsund an der Ostsee wird viel für die IT-Sicherheit getan: Wer den Bachelorstudiengang „IT-Sicherheit und Mobile Systeme“ wählt, hat danach beste Berufsaussichten, meint Prof. Christian Bunse. Weiter ...

Im malerischen Stralsund an der Ostsee wird viel für die IT-Sicherheit getan: Wer den Bachelorstudiengang „IT-Sicherheit und Mobile Systeme“ wählt, hat danach beste Berufsaussichten, meint Prof. Christian Bunse. Weiter ...

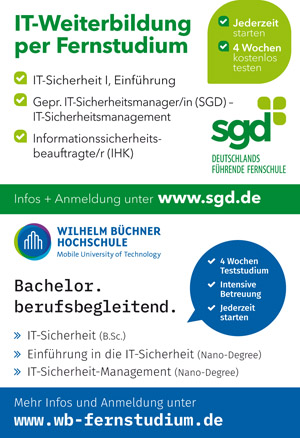

Die Hochschulen haben mittlerweile auf den steigenden Bedarf reagiert und bieten immer mehr Studiengänge an, die aus einem einen IT-Security-Spezialisten machen. So findet man an der Universität Bochum gleich einen Bachelor- und drei Masterstudiengänge zur IT-Sicherheit. Beim Bachelor geht es um Hardware und Software, man befasst sich mit Elektrotechnik, Rechnerarchitektur und mit Programmierung, Kryptografie und Netzsicherheit. Bei den Masterstudiengängen absolviert man ein einsemestriges Praktikum zu Themen wie „Machine Learning and Security“ oder „Schwachstellenanalyse“. Eine Besonderheit ist der Master „Applied IT Security“, der berufsbegleitend als Fernstudium angeboten wird.

Die IU Internationale Hochschule in Erfurt hat mehrere Studiengänge rund um die Sicherheit der Informationstechnologie im Angebot: das Bachelorstudium Cyber Security und die Masterstudiengänge Cyber Security und Cyber Security Management, der auf Englisch unterrichtet wird. Alle Programme können berufsbegleitend als Fernstudium absolviert werden.

Der Master in IT-Sicherheit der FH Wedel richtet sich an Informatiker, die sich in diese Richtung spezialisieren wollen. Die Hochschule Albstadt-Sigmaringen führt den Bachelorstudiengang IT Security durch, und an der Hochschule Offenburg kann man einen Bachelor in Unternehmens- und IT-Sicherheit und — komplett auf Englisch — einen Master in Enterprise and IT Security machen.

Auch die Universität des Saarlandes hat etwas zu bieten. Je einen Bachelor und einen Master in Cybersecurity. Beide Studiengänge werden auf Englisch unterrichtet. Die Uni — die Einzige im Saarland — ist bekannt für ihre gute Informatik-Ausbildung und für ihre Forschung. Im dortigen Helmholtz-Zentrum für Informationssicherheit wird intensiv auf dem Gebiet der Cybersicherheit geforscht.

Der Bachelorstudiengang Datenschutz und IT-Sicherheit der Hochschule Ansbach ist stark praxisorientiert und an den Bedürfnissen der Wirtschaft ausgerichtet. Neben IT-Sicherheit und technischem Datenschutz steht auch der rechtliche und organisatorische Datenschutz im Mittelpunkt der Ausbildung.

Zu den kleineren, aber feinen Universitätsstädten gehört Darmstadt. Die dortige TU ist bekannt für ihre gute Informatik-Ausbildung und bietet mehrere IT-Studiengänge an. Dazu zählt der Master in IT-Sicherheit. Die Studierenden befassen sich unter anderem mit Embedded System Security und Kryptografie.

Ebenfalls in Darmstadt beheimatet ist die Wilhelm Büchner Hochschule. Sie bietet mehrere Studiengänge zur Informatik an, darunter das Bachelor-Programm IT-Sicherheit. Zudem kann man einen „Nano Degree“-Kurs zum Thema IT-Security belegen: In einem zwei Monate dauernden Fernstudium wird Grundlagenwissen zum IT-Sicherheits-Management vermittelt.

Einen etwas anderen Weg geht die TU München, an der seit einigen Jahren das Fraunhofer-Institut für angewandte und integrierte Sicherheit beheimatet ist, das sich mit Cybersicherheit befasst. Die TU — eine der Exzellenz-Unis — bietet keinen gesonderten Studiengang zur IT-Security an, allerdings kann man sich im Masterstudium Informatik darauf spezialisieren.

Deutschland hat bei der IT-Security-Forschung und -Ausbildung international in den letzten Jahren kräftig aufgeholt, auch wenn Länder wie die USA, Großbritannien, Israel und wahrscheinlich auch China immer noch einen Vorsprung haben. Eine erfreuliche Entwicklung, denn die Zukunft wird auch im Cyberspace entschieden. Weder werden künftig die Cyberattacken nachlassen, noch werden die gegenwärtigen Cyberwars die Einzigen bleiben. Sie könnten erst der Anfang sein.

© wisu522/518